【供应链安全】40分钟漏洞窗口:LiteLLM攻击事件揭示AI数据产业的致命软肋

2025年3月27日,全球AI产业经历了一场静默的地震。

溯源:开源生态的信任机制如何被击穿

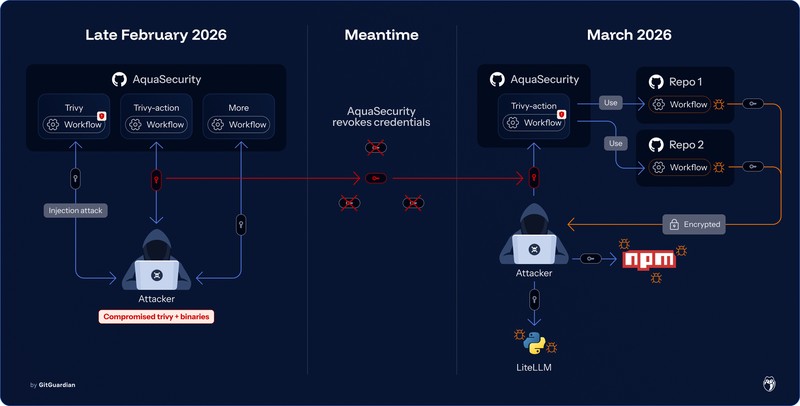

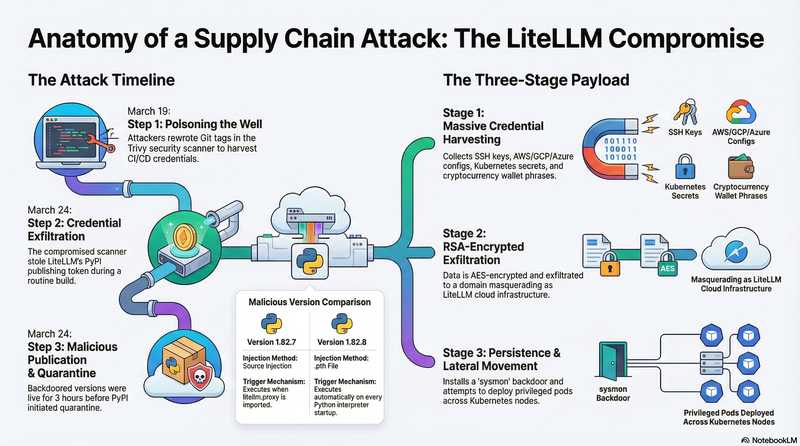

LiteLLM作为连接各类应用与AI服务的核心中间件,每月9700万次下载量、覆盖36%云环境的渗透率,使其成为攻击者的天然靶场。TeamPCP组织并未直接入侵LiteLLM,而是通过更早前对安全扫描工具Trivy的攻击,获取了维护者的PyPI凭证。这条攻击链的精妙之处在于:它利用了开源社区最脆弱的环节——开发者的身份认证与包管理平台的信任模型。

当恶意版本1.82.7和1.82.8在PyPI上架时,短暂的40分钟窗口期足以让大量企业完成自动更新。安全研究员将此称为“供应链定时炸弹引信”——攻击者不需要精准把握时间,只需等待下载量累积到阈值即可。

影响链:一家数据供应商如何牵动整个行业

Mercor的特殊地位放大了这场危机的破坏半径。作为Anthropic、OpenAI、Meta三大巨头的共同数据供应商,其内部存储的不仅是4万人的个人隐私,更是各家公司耗费数年构建的训练方法论、数据选择标准与标注规范。这些信息一旦被竞争对手获取,将直接动摇各家的技术护城河。

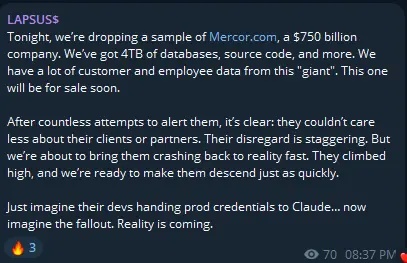

Lapsus$后续披露的4TB数据清单揭示了更深的焦虑:200GB数据库、939GB源代码、3TB视频验证数据,以及完整的TailScaleVPN凭证。最后一项尤为关键——VPN账户意味着攻击者可能获得了Mercor内部网络的持久访问权限。

技术复盘:为什么传统安全防线失效

事件揭示了三个核心矛盾:其一,开源依赖的信任传递问题——Mercor使用了通过SOC2/ISO27001认证的LiteLLM,却仍被恶意版本穿透;其二,多租户架构的风险聚合效应——单一数据供应商承载多家竞争企业的核心资产,使攻击收益最大化;其三,响应速度与攻击窗口的失衡——40分钟内完成检测、下架、通知的全流程,在现实操作中几乎不可能实现。

防御重构:企业应建立的三层防线

基于此次事件,企业需重新审视供应链安全策略。第一层应在依赖引入环节建立锁定机制,对生产环境的包版本实施哈希校验而非版本号匹配;第二层需构建依赖图谱可视化能力,确保能在攻击链的任何节点快速定位受影响范围;第三层,也是最关键的,是将供应商安全评估从一次性合规检查升级为持续性威胁情报监控。SOC2认证不再等于安全护城河。

Meta暂停合作的决定看似激进,实则是风险隔离的标准操作。对于承载竞争性数据的供应商而言,一次安全事故的代价已远超短期合作收益。AI产业的供应链安全范式正在被改写。